HSTS staat voor HTTP Strict Transport Security. Met dit protocol wordt verkeer over HTTPS geforceerd zonder een HTTP verbinding op te zetten. Browsers worden door de aanwezigheid van een HSTS-beleid melding in de responseheader verteld dat ze voor een bepaalde tijd (advies is minimaal 6 maanden) het betreffende domein niet moeten raadplegen over http.

HSTS staat voor HTTP Strict Transport Security. Met dit protocol wordt verkeer over HTTPS geforceerd zonder een HTTP verbinding op te zetten. Browsers worden door de aanwezigheid van een HSTS-beleid melding in de responseheader verteld dat ze voor een bepaalde tijd (advies is 6 maanden) het betreffende domein niet moeten raadplegen over http.

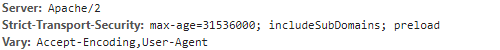

Door de "Strict-Transport-Security" op te nemen in de HTTPS bescherm je jouw website tegen cookie hijacking en protocol downgrade attacks.

Hoe werkt HSTS?

Als jouw website wordt benaderd door de browser, ontvangt deze een header: (31.536.000 is gelijk aan aantal seconde in een jaar) .

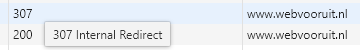

De browser zal zich nu iedere link naar jouw domein, automatisch omzetten in een HTTPS link, voordat de server wordt geraadpleegd. Links worden intern al doorverwezen zonder de webserver te raadplegen. Dit voorkomt geen issues met mixed content vanaf je eigen domein.

Als er geen verbinding over SSL mogelijk is, wordt er een foutmelding getoond en kan de website niet worden bezocht.

Ook zorgt het voor snellere verkeer op een site met veel interne links die niet op HTTPS staan ingesteld. Door een interne verwijzing naar de HTTPS scheelt een klink een redirect vanaf de webserver.

Moet ik over op HSTS?

Het is aan te raden, tenzij je plannen hebt niet langer met een SSL certificaat actief te zijn of weet dat je op korte termijn je website gaat verhuizen en wellicht even zonder certificaat zit.

Hoe pas ik HSTS toe op mijn website?

Vaak kan het via de .htaccess (Linux Apache omgeving) met slechts 3 regels.

| <IfModule mod_headers.c> | |

| Header set Strict-Transport-Security "max-age=31536000; includeSubDomains; preload" env=HTTPS | |

| IfModule> |